Una vulnerabilità critica della sicurezza di Windows consente agli aggressori di avere il pieno controllo su IPv6 nella minaccia CVE-2024-38063 - applichi subito le patch di agosto

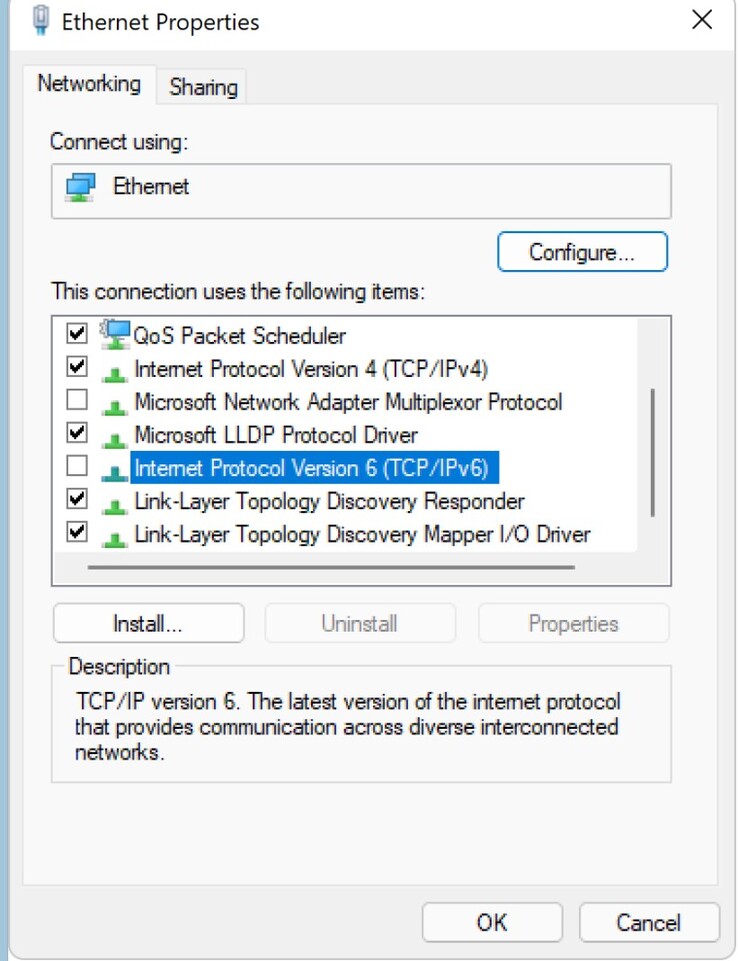

Microsoft ha fornito dettagli su una vulnerabilità critica della sicurezza di Windows che consente agli hacker l'esecuzione completa di codice remoto su IPv6, come dettagliato nella guida MSRC CVE-2024-38063. Ciò consente agli aggressori di eseguire qualsiasi cosa desiderino per rubare informazioni e dati, monitorare gli utenti e creare scompiglio. Gli utenti dei sistemi operativi Windows interessati devono applicare immediatamente le patch di agosto o disabilitare IPv6 nel gestore dispositivi della scheda di rete.

L'attacco zero-click ha un punteggio Common Vulnerability Scoring System (CVSS 3.1) di 9.8, una vulnerabilità di sicurezza estremamente critica, perché gli aggressori non richiedono account utente e password dei computer di destinazione. Inoltre, gli aggressori non richiedono alcuna azione da parte dell'utente affinché si verifichi la violazione.

Microsoft non ha divulgato completamente i dettagli di questa vulnerabilità, segnalata per la prima volta da Cyber KunLuna causa della facilità con cui gli hacker possono utilizzare queste informazioni per creare strumenti di hacking. Tuttavia, l'azienda ha fatto notare che la vulnerabilità esiste a causa di un codice scritto male che consente una condizione di underflow di numeri interi e che apre la porta agli attacchi.

I sistemi operativi Windows interessati includono Windows Server 2008 fino al 2022, Windows 10 e Windows 11, versioni a 32 e 64 bit. Un elenco completo dei sistemi operativi Windows interessati, insieme ai link alle patch appropriate di agosto 2024, è pubblicato nella guida MSRC CVE-2024-38063.

Tutti gli utenti di Windows devono installare immediatamente la patch di sicurezza di agosto 2024 o disabilitare IPv6.

I nostri Top 10

» Top 10 Portatili Multimedia

» Top 10 Portatili Gaming

» Top 10 Portatili Gaming Leggeri

» Top 10 Portatili da Ufficio e Business economici

» Top 10 Portatili Premium da Ufficio/Business

» Top 10 Portatili sotto i 300 Euro

» Top 10 Portatili sotto i 500 Euro

» Top 10 dei Portatili Workstation

» Top 10 Subnotebooks

» Top 10 Ultrabooks

» Top 10 Convertibili

» Top 10 Tablets

» Top 10 Tablets Windows

» Top 10 Smartphones