Un malware da 500 dollari al mese soprannominato "Cthulhu Stealer" prende di mira gli utenti di macOS e ruba i dati sensibili

Un nuovo malware ruba informazioni che prende di mira Apple macOS è stato scoperto dai ricercatori di cybersicurezza. Denominato "Cthulhu Stealer", è stato reso disponibile per la prima volta come offerta di malware-as-a-service (MaaS) per 500 dollari al mese alla fine del 2023. Il MaaS consente a persone con competenze tecniche limitate di impegnarsi in attacchi informatici. Esempi notevoli di piattaforme MaaS sono BlackshadesZeus, Nymaime Emotetche sono state utilizzate per lanciare vari tipi di attacchi, come Trojan bancari, botnet e ransomware.

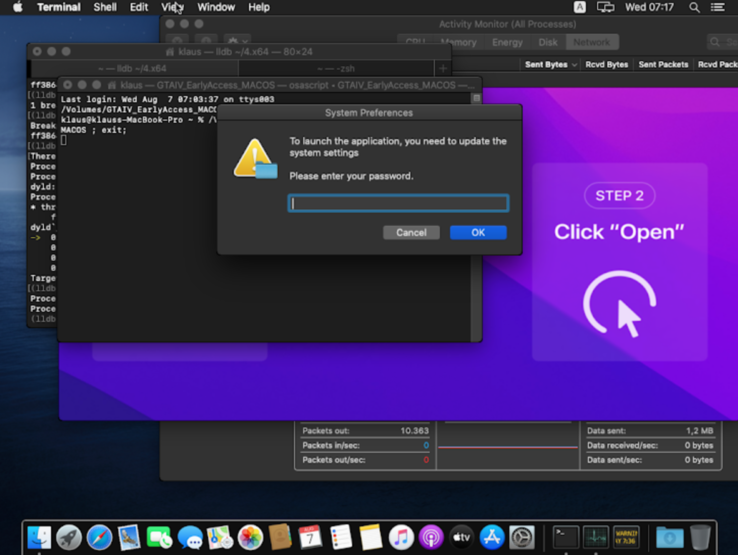

Cthulhu Stealer è un file immagine disco (DMG) camuffato di Apple che contiene due binari, a seconda dell'architettura del sistema. Il malware è scritto in Golang e impersona software/app verificati, come CleanMyMac, Grand Theft Auto IV e Adobe GenP.

Agli utenti che cadono vittima viene richiesto di inserire la password di sistema e la password MetaMask. Cthulhu Stealer raccoglie anche le informazioni di sistema, le password di iCloud Keychain, i cookie del browser web e le password di Account Telegram e le informazioni dell'account Telegram. Questi dati rubati vengono poi compressi, memorizzati in un file di archivio ZIP ed esfiltrati in un server di comando e controllo (C2). I server C2 sono stati spesso utilizzati in passato per distribuire software dannoso. L'attacco informatico di SolarWinds 2020 è un esempio di questo tipo, in cui è stata compromessa la catena di fornitura del software dell'azienda tecnologica.

Il malware ruba principalmente le credenziali e le informazioni dei portafogli di criptovaluta da vari account online. Secondo i rapporti, le persone responsabili dello sviluppo e della distribuzione di Cthulhu Stealer non sono più attive nel panorama della criminalità informatica. Ciò è probabilmente dovuto a controversie interne alla loro organizzazione e alle accuse di attività fraudolente, che hanno portato a un divieto permanente.

Per proteggersi, si consiglia agli utenti di scaricare software solo da fonti affidabili, di evitare l'installazione di applicazioni non verificate e di mantenere i sistemi aggiornati con gli ultimi aggiornamenti di sicurezza. Apple ha anche annunciato l'intenzione di aggiungere ulteriori misure di sicurezza in macOS Sequoia per impedire agli utenti di superare facilmente le protezioni di Gatekeeper.

Fonte(i)

I nostri Top 10

» Top 10 Portatili Multimedia

» Top 10 Portatili Gaming

» Top 10 Portatili Gaming Leggeri

» Top 10 Portatili da Ufficio e Business economici

» Top 10 Portatili Premium da Ufficio/Business

» Top 10 Portatili sotto i 300 Euro

» Top 10 Portatili sotto i 500 Euro

» Top 10 dei Portatili Workstation

» Top 10 Subnotebooks

» Top 10 Ultrabooks

» Top 10 Convertibili

» Top 10 Tablets

» Top 10 Tablets Windows

» Top 10 Smartphones